Bộ Giáo Dục Và Đào Tạo Trường Đại Học Thăng Long O0O Khóa Luận Tốt Nghiệp I Phát Triển Hoạt Động Mua Bán - Sáp Nhập Ngân Hàng Tại Việt Nam Sinh Viên Thực Hiện : Vũ Hoàng Nam Mã Sinh Viên : A22034 Chuyên Ngành : Tài Chính - Ngân Hàng Hà ...

Tailgating: Tailgating, đôi khi được gọi là piggybacking là hình thức tấn công mà một kẻ tấn công xâm nhập vào một tòa nhà được bảo vệ bằng cách theo dõi ai đó có thẻ ra vào tòa nhà đó. Cuộc tấn công này giả định ...

Bằng pharming vừa bắt đầu gia tăng trong tháng 3 vừa qua và đây cũng chính thức được xem là một kỹ thuật mới nhất giúp cho bọn tội phạm kỹ thuật số gia tăng công lực thu thập thông tin cá nhân của người dùng nhằm vào mục ...

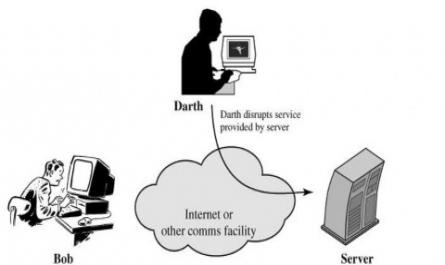

Hình 3.6. Tấn công từ chối dịch vụ cổ điển Tấn công từ chối dịch vụ thường rất khó phòng chống do tính bất ngờ của nó và hệ thống thường phải phòng chống nó trong thế bị động, khi "trận đánh" đã diễn ...

Thuộc vào kỹ năng của kẻ tấn công tại bước này, họ có thể di chuyển từ một tài khoản cấp thấp lên các tài khoản có quyền cao hơn và còn được gọi là thực hiện việc leo thang quyền truy cập. Bước 4: Duy trì truy cập được ...

3.1.1. Mối đe dọa từ các thiết bị phần cứng Mối đe dọa từ các thiết bị phần cứng là mối đe dọa xuất hiện từ các thiết bị phần cứng hoặc các thiết bị vật lý trong hệ thống thông tin của tổ chức bao gồm: - Các máy ...

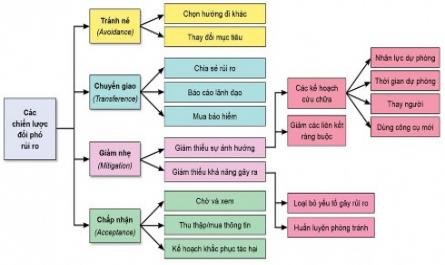

2.4. KIỂM SOÁT AN TOÀN VÀ BẢO MẬT THÔNG TIN 2.4.1. Quy trình kiểm soát Sau khi xác định, nhận dạng và phân tích, đánh giá, đo lường các nguy cơ gây mất an toàn và bảo mật thông tin, các nhà quản trị có thể biết được nguồn ...

Của hệ thống, lỗ hổng là những kẽ hở hay những con đường mà kẻ tấn công có thể dùng để tấn công vào hệ thống. Lỗ hổng có thể là những kẽ hở trong hệ thống phòng bị của tổ chức, điểm yếu trong ứng dụng, vấn đề ...

And Security Survey - CCSS) năm 2011, có thể chia các nguy cơ gây mất an toàn và bảo mật thông tin thành 14 nhóm như sau: (1) Sự thỏa hiệp để sở hữu trí tuệ: Điển hình của nguy cơ này là vi phạm bản quyền, sao chép bản quyền trái ...

Thông tin quan trọng của công ty. Đường dây nóng là một cách ẩn danh để báo cáo bất kỳ hoạt động đáng ngờ hoặc lạm dụng chính sách của công ty nhằm tránh những vấn đề khác nhau cho nhân viên, nhưng A đã tự giới thiệu chính ...

Dụng triệt để cho không gian mạng như đã được áp dụng trong không gian vật lý (hai chiều). Thượng tôn pháp luật là cần thiết để không gian mạng được phát triển như là một không gian an toàn và đáng tin cậy cho mọi người ...

Số hiệu Cơ quan ban hành Hình thức văn bản Lĩnh vực Trích yếu nội dung Ngày ban hành 22/2013/QĐ- UBND Khác Quyết định CNTT, điện tử Ban hành Quy chế đảm bảo an toàn, an ninh thông tin trên môi trường mạng trong hoạt động của các cơ quan ...

Trang 3247, Trang 3248, Trang 3249, Trang 3250, Trang 3251, Trang 3252, Trang 3253, Trang 3254, Trang 3255, Trang 3256,