An toàn và bảo mật thông tin: Phần 2 - PGS.TS. Đàm Gia Mạnh, TS. Nguyễn Thị Hội Chủ biên - 1

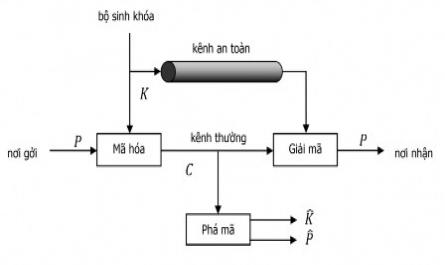

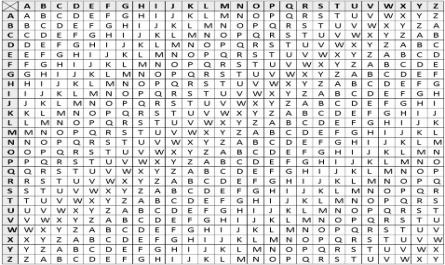

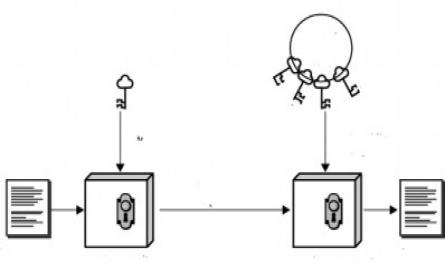

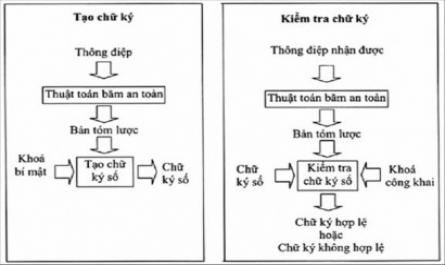

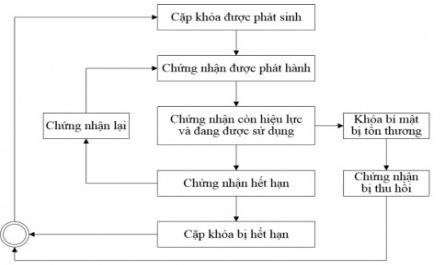

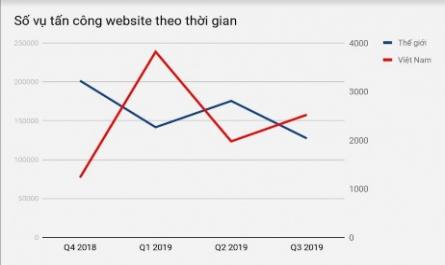

Chương 4 Mã Hóa Thông Tin Mã Hoá Đóng Vai Trò Quan Trọng Và Có Rất Nhiều Ứng Dụng Trong Đời Sống Xã Hội, Đặc Biệt Là Trong Lĩnh Vực An Toàn Bảo Mật Thông Tin. Ngày Nay, Các Kỹ Thuật Mã Hoá Được Sử Dụng Ngày Càng Phổ Biến ...