7. Hộp thoại Windows Security 1" class="lazyload"> Remove 8. Tại cửa sổ Advanced Security 1" class="lazyload">

7. Hộp thoại Windows Security 1" class="lazyload"> Remove 8. Tại cửa sổ Advanced Security 1" class="lazyload">

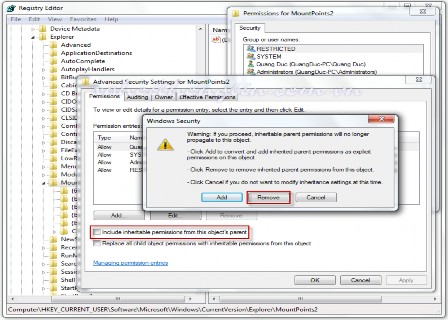

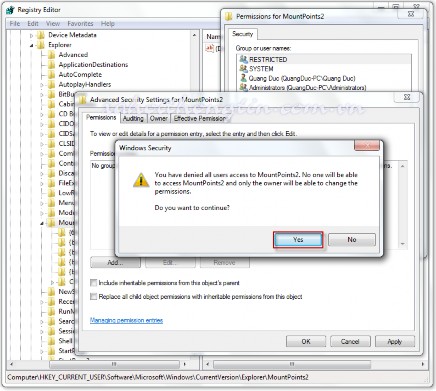

7. Hộp thoại Windows Security xuất hiện > Remove

8. Tại cửa sổ Advanced Security Settings 2" class="lazyload"> Apply 9. Hộp thoại Windows 2" class="lazyload">

8. Tại cửa sổ Advanced Security Settings 2" class="lazyload"> Apply 9. Hộp thoại Windows 2" class="lazyload">

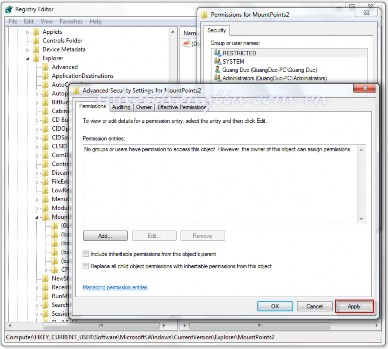

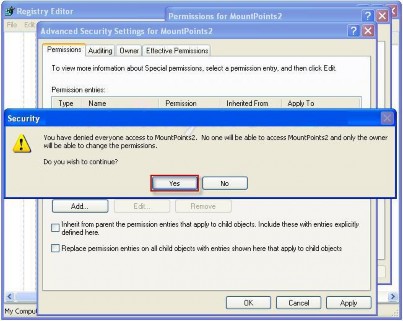

8. Tại cửa sổ Advanced Security Settings for MountPoints2 > Apply

Có thể bạn quan tâm!

-

Tổng Quan Về Các Lệnh Trong Danh Sách Truy Cập

Tổng Quan Về Các Lệnh Trong Danh Sách Truy Cập -

An toàn mạng - CĐ Cơ điện Hà Nội - 6

An toàn mạng - CĐ Cơ điện Hà Nội - 6 -

An toàn mạng - CĐ Cơ điện Hà Nội - 7

An toàn mạng - CĐ Cơ điện Hà Nội - 7

Xem toàn bộ 67 trang tài liệu này.

9. Hộp thoại Windows Security xuất hiện lần nữa với nội dung "Bạn đã từ chối tất cả người dùng truy cập MountPoints2. Không một ai có thể truy cập MountPoints2 và chỉ có bạn có thể thay đổi sự cho phép. Bạn có muốn tiếp tục?"> Yes > OK 2 lần > đóng cửa sổ Registry Editor > khởi động lại hệ thống.

MỤC LỤC

CHƯƠNG 1: TỔNG QUAN VỀ BẢO MẬT VÀ AN TOÀN MẠNG 2

1. Các khái niệm chung 2

1.1. Đối tượng tấn công mạng 2

1.2. Các lỗ hổng bảo mật 2

2. Nhu cầu bảo vệ thông tin 2

2.1. Nguyên nhân 2

2.2. Bảo vệ dữ liệu 2

2.3. Bảo vệ tài nguyên sử dụng trên mạng 3

2.4. Bảo vệ danh tiếng cơ quan 3

CHƯƠNG 2: MÃ HÓA THÔNG TIN 4

1. Căn bản về mã hóa (Cryptography) 4

2. Độ an toàn của thuật toán 6

3. Phân loại các thuật toán mã hóa 7

3.1. Mã hoá cổ điển: 7

3.2. Mã hóa đối xứng 9

3.3. Mã hóa bất đối xứng 11

3.4. Hệ thống mã hoá khoá lai (Hybrid Cryptosystems) 12

CHƯƠNG 3: NAT 14

1. Giới thiệu 14

2. Các kỹ thuật NAT cổ điển 14

3. NAT trong Windows Server 18

1. Các kiểu tấn công 20

2. Các mức bảo vệ an toàn 21

3. Internet Firewall 22

CHƯƠNG 5. DANH SÁCH ĐIỀU KHIỂN TRUY CẬP 32

1. Khái niệm về danh sách truy cập 32

2. Nguyên tắc hoạt động của danh sách truy cập 32

2.1.Tổng quan về các lệnh trong Danh sách truy cập 35

2.2 Danh sách truy cập chuẩn trong mạng TCP/IP 36

CHƯƠNG 6. VIRUT VÀ CÁCH PHÒNG CHỐNG 40

1. Giới thiệu tổng quan về Virut 40

2. Cách thức lây lan và phân loại Virut 41

3. Ngăn chặn sự xâm nhập Virut 51