CHƯƠNG III AN NINH TRONG CÔNG NGHỆ LTE

3.1 Mở đầu chương 3

Công nghệ LTE là công nghệ đang đóng vai trò quan trọng trong tổng thể hạ tần cung cấp dịch vụ tốc độ cao cho người sử dụng. Bên cạnh đó các nguy cơ an ninh trên giao diện vô tuyến truyền đến và đi khỏi thiết bị người dùng là nghiêm trọng nhất, nên dẫn đến nhiều yêu cầu cũng như giải pháp cho vấn đề an ninh trong công nghệ LTE là cần thiết và cấp bách.

3.2 An ninh của người sử dụng trong EPS

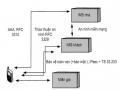

3.2.1 Các yêu cầu của an ninh đối với các phần tử và các giao diện trong EPS

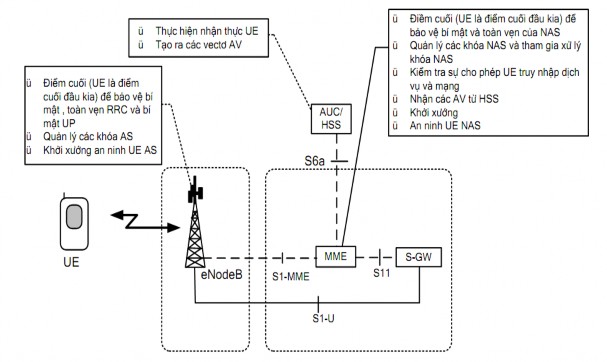

Trong quá trình quản lý phiên thông tin EPS cần thực hiện các cơ chế an ninh trong mạng và trong UE. Tổng quan tồn tại hai lĩnh vực an ninh:

o An ninh giữa người sử dụng và mạng. Để bảo vệ các trao đổi giữa mạng và UE trên giao diện vô tuyến

o An ninh miền mạng. Để bảo vệ các giao diện giữa các nút mạng trong EPS và IMS

EPS đưa ra ba loại bảo vệ an ninh cho tầng truy nhập không truy nhập NAS (Non Access Stratum) và tầng truy nhập (AS: Access Stratum) rất giống với an ninh trong các mạng 3G UMTS:

o Mật mã hóa. Đây là tính năng an ninh cơ sở của hầu hết các hệ thống không dây. Mật mã hóa đảm bảo tính bí mật của số liệu bằng cách cung cấp thông tin được bảo vệ chống nghe trộm. Trong EPS, mật mã hóa không chỉ áp dụng cho số liệu của người sử dụng mã cả cho báo hiệu, sở dĩ như vậy vì trong một số trường hợp các bản tin báo hiệu mang nhận dạng của người sử dụng hoặc các thông tin nhậy cảm mà kẻ tấn công có thể lợi dụng để truy nhập trái phép đến mạng hay phá vỡ các bảo vệ an ninh mạng.

o Toàn vẹn. Đây là quá trình trong đó thực thể thu có khả năng kiểm tra xem số liệu báo hiệu có bị thay đổi một các trái phép hay không khi nó được gửi đi từ thực thể phát. Trong EPS, toàn vẹn chỉ áp dụng cho báo hiệu RRC và NAS. Các báo hiệu lớp ứng dụng (như RTCP, SIP và SDP) không được bảo vệ toàn vẹn vì chúng được coi như là số liệu của người sử dụng.

o Nhận thực tương hỗ. Được sử dụng để một mặt mạng có thể nhận thực nhận dạng thuê bao mặt khác UE có thể nhận thực mạng phục vụ.

Các yêu cầu cơ bản khi xây dựng các cơ chế an ninh cho LTE như sau:

o Các thủ tục an ninh EPS được xây dựng trên cở sở các thông tin và các giải thuật an ninh được lưu trong USIM module của UE

o Tiếp tục sử dụng USIM, nghĩa là không cần thay đổi nào trong USIM khi truy nhập mạng EPS. Hay có thể sử dụng lại USIM trong mạng 3G UMTS. Vì thế các thủ tục an ninh EPS được thiết kế để tương thích ngược với USIM của 3G UMTS

o Mức độ an ninh ít nhất phải bằng hoặc tốt hơn so với 3G UMTS

MSIN: Mobile Subscriber Identity Number – Số nhận dạng thuê bao

IMEI : International Mobile Equipement Identity- Số nhận dạng thiết bị di động

Hình 3.1 Các yêu cầu an ninh cơ bản đối với các phần tử và các giao diện trong EPS

3.2.2 Các chức năng an ninh mạng EPS

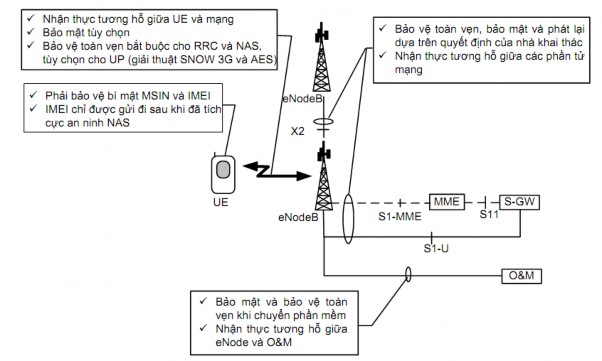

3.2.2.1 Các chức năng an ninh và các mức giao thức

Hình 3.2 Các chức năng an ninh và các mức giao thức

3.2.2.2 Các chức năng an ninh và các phần tử mạng EPS

Hình 3.3Các chức năng an ninh và các phần tử mạng EPS

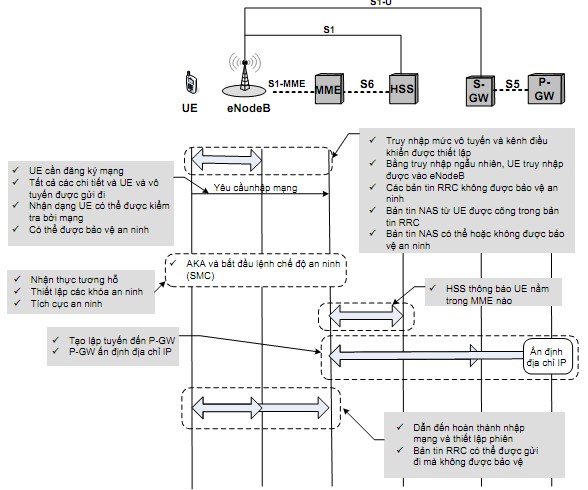

3.3 Các thủ tục an ninh khi UE khởi xướng kết nối đến EPS

Hình 3.4 Các thủ tục an ninh khi UE khởi xướng kết nối đến EPS.

Để khởi xướng kết nối ban đầu đến EPS, trước hết UE thực hiện truy nhập mạng, các báo hiệu và thủ tục an ninh trong giai đoạn này sau:

o Truy nhập mức vô tuyến và kênh điều khiển được thiết lập

o Bằng truy nhập ngẫu nhiên, UE truy nhập được vào eNodeB

o Các bản tin RRC không được bảo vệ an ninh

o Bản tin NAS từ UE được nằm trong bản tin RRC

o Bản tin NAS có thể hoặc không được bảo vệ an ninh

Sau đó UE thực hiện nhập mạng bằng các báo hiệu và thủ tục an ninh sau:

o UE cần đăng ký mạng

o Tất cả các chi tiết và UE và vô tuyến được gửi đi

o Nhận dạng UE có thể được kiểm tra bởi mạng

o Có thể được bảo vệ an ninh

Sau đó là giao thức AKA và lệnh chế độ an ninh (SMC: Security Mode Command) đê:

o Nhận thực tương hỗ

o Thiết lập các khóa an ninh

o Tích cực an ninh

Sau SMC, các khóa mật mã và toàn vẹn cho NAS và AS được tính toán. HSS thông báo UE nằm trong MME nào, để có thể thiết lập tuyến đến P-GW và P-GW đánh địa chỉ IP cho UE.

3.4 An ninh miền mạng

3.4.1 Tổng quan

An ninh miền mạng cho IP (NDS/IP: Network Domain Service/IP) nhằm bảo vệ số liệu của người sử dụng và báo hiệu trên các giao diện giữa các nút mạng trong EPC hoặc trong E-UTRAN.

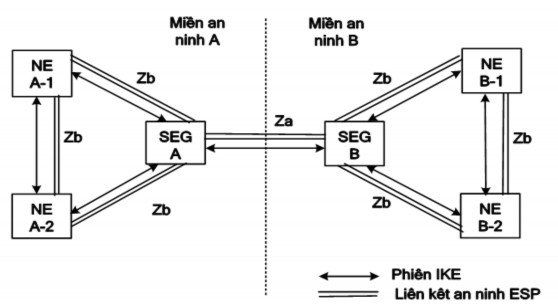

Từ góc độ NDS/IP, mạng có dạng như cho trên hình 3.5

SEG (Security Gateway: cổng an ninh) được đặt tại biên giới một miền an ninh và có nhiệm vụ tập trung tất cả lưu lượng vào và ra miền mạng. NE (Network Entity: thực thể mạng) có thể là một nút mạng bất kỳ thuộc E-UTRAN, EPC và IMS như eNodeB, MME, S-CSCF...

Các SEG thực hiện IKE1 và IKE2 (IKE: Internet Key Exchange) ngoài ra cũng cung cấp khả năng lưu giữ khóa lâu dài. Giao diện Zb được định nghĩa để cung cấp truy nhập an ninh cho an ninh nội mạng.

Hình 3.5 Kiến trúc NDS cho các mạng dựa trên IP

Zb áp dụng giữa các NE hay giữa NE và SEG trong một miền và chịu sự điều khiển của một nhà khai thác. Trái lại Za nối hai SEG của các miền an ninh khác nhau

và tuân thủ các thỏa thuận chuyển mạng giữa các nhà khai thác. Thí dụ E-UTRAN và EPC có thể được quản lý bởi các nhà khai thác và vì thế thuộc các miền an ninh khác nhau. Vì thế giao diện S1 được sắp xếp vào giao diện Za. Za cũng có thể được sử dụng giữa các miền EPC và IMS.

Mục đích của NDS/IP là để bảo vệ an ninh cho các thông tin nhậy cảm được trao đổi giữa các nút mạng. Thông tin này bao gồm số liệu của người sử dụng, thông tin đăng ký thuê bao, các vectơ nhận thực và số liệu mạng như MM context, chính sách và thông tin tính cước cũng như các thông tin liên quan đến IMS được trao đổi giữa các nút CSCF.

Chương trình khung NDS/IP đảm bảo ba loại bảo vệ sau:

o Nhận thực nguồn gốc số liệu. Bảo vệ không cho một thực thể lừa đảo truyền gói đến thực thể thu

o Toàn vẹn số liệu. Bảo vệ số liệu phát không bị thay đổi

o Bảo mật số liệu. Bảo vệ chống nghe trộm (đọc trộm)

Do phải dung hòa giữa các yêu cầu an ninh và các yêu cầu xử lý, nên không phải tất cả các yêu cầu bảo vệ đều cần thiết trong tất cả các trường hợp. Chẳng hạn bảo vệ toàn vẹn và bảo mật cần thiết cho báo hiệu trên giao diện S1 giữa eNodeB và MME, vì các thông tin nhạy cảm được trao đổi giữa eNodeB và MME (các khóa an ninh) và các nhận dạng người sử dụng. Tuy nhiên bảo vệ toàn vẹn số liệu người sử dụng rất quan trọng, vì thế mặt phẳng người sử dụng trên giao diện này chỉ được mật mã hóa để chống nghe trộm.

Các cơ chế NDS/IP áp dụng cho các giao diện EPS được tổng kết trong bảng 3.1

Bảng 3.1 Tổng kết các bảo vệ an ninh miền mạng

Toàn vẹn/nhận thực | Mật mã | |

Mặt phẳng người sử dụng S1 | Không | Có |

Mặt phẳng người sử dụng X2 | Không | Có |

Mặt phẳng điều khiển S1 | Có | Có |

Mặt phẳng điều khiển X2 | Có | Có |

Các giao diện EPC | có | Tùy chọn |

Có thể bạn quan tâm!

-

Tìm hiểu vấn đề an ninh trong công nghệ LTE - 1

Tìm hiểu vấn đề an ninh trong công nghệ LTE - 1 -

Tìm hiểu vấn đề an ninh trong công nghệ LTE - 2

Tìm hiểu vấn đề an ninh trong công nghệ LTE - 2 -

Kiến Trúc Hệ Thống Cho Mạng 4G Lte/sae Chỉ Cho E-Utran Của Lte

Kiến Trúc Hệ Thống Cho Mạng 4G Lte/sae Chỉ Cho E-Utran Của Lte -

Mme Kết Nối Tới Các Nút Logic Khác Và Các Chức Năng Chính

Mme Kết Nối Tới Các Nút Logic Khác Và Các Chức Năng Chính -

Kỹ Thuật Đa Truy Nhập Đường Lên Lte Sc-Fdma

Kỹ Thuật Đa Truy Nhập Đường Lên Lte Sc-Fdma -

Tìm hiểu vấn đề an ninh trong công nghệ LTE - 7

Tìm hiểu vấn đề an ninh trong công nghệ LTE - 7

Xem toàn bộ 65 trang tài liệu này.

Từ quan điểm NDS/IP, các nút mạng được coi là các nút IP thuần túy không phụ thuộc vào vai trò thực sự của nó trong mạng. Vì thế NDS/IP trong các

mạng 3GPP sử dụng tập các thủ tục an ninh và các cơ chế an ninh kinh điển do IETF định nghĩa.

o An ninh giữa các phần tử mạng được đảm bảo bởi các tunnel IPsec (hoặc

o TCAPsec được tạo lạp bởi 3GPP)

o Nhận thực số liệu, toàn vẹn và bảo mật được đảm bảo bởi ESP (Encapsulation Security Payload: đóng gói tải tin an ninh) trong ‘chế độ tunnel’

o Các khóa an ninh được đàm phán theo giao thứ IKE (Internet Key Exchange)

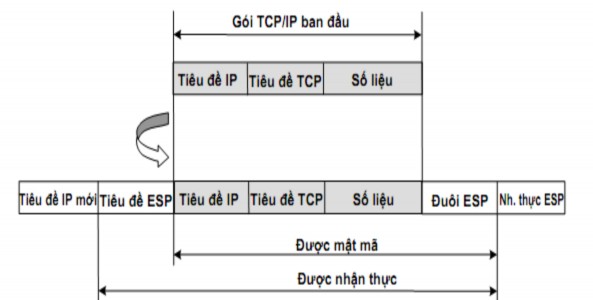

3.4.2 ESP (Encapsuling Security Payload: tải tin an ninh bằng cách đóng bao)

Đặc tả kỹ thuật của 3GPP khuyến nghị bảo vệ cho các mặt phẳng điều khiển, người sử dụng và quản lý tại lớp truyền tải của EPS. Bảo vệ đươc cung cấp thông qua chương trình khung được vạch ra trong 33.310. các dịch vụ an ninh được khuyến nghị bao gồm toàn vẹn, bảo mật và chống phát lại.

ESP là một cơ chế an ninh hoàn thiện đảm bảo ba mức bảo vệ và xử lý một tập giao thức an ninh cho mỗi mức. Hình 3.6 cho thấy ảnh hưởng của bảo vệ ESP trong chế độ tunnel cho thí dụ một gói số liệu có tiêu đề TCP/IP. Ngoài TCP, ESP có thể đóng bao mọi lớp truyền tải kể cả UDP. Trong chế độ tunnel, toàn bộ gói ban đầu được bảo vệ hoàn toàn trong một tiêu đề IP mới, trái lại EPS trong chế độ truyền tải không bảo vệ tiêu đề IP ban đầu.

Hình 3.6 Hiệu ứng của ESP trong chế độ tunnel

Trong các mạng 3GPP, giải thuật bắt buộc cho bảo mật là AES (Advanced Encryption Standard). Tuy nhiên cũng có thể sử dụng 3DES (Triple-DES). Có thể nhận thực và bảo vệ tính toàn vẹn bằng giải thuật SHA-1 (bắt buộc đối với các mạng 3GPP) hay MD5.

3.4.3 An ninh đường trục eNodeB

Đường trục nối đến eNode đòi hỏi an ninh cao hơn vì:

o Vai trò của eNodeB trong LTE mạnh hơn so với NodeB trong 3G UMTS: LTE

o eNodeB bao gồm cả NodeB và RNC

o Vùng phù cần mở rộng liên tục

o Chia sẻ hạ tầng

Vì thế không thể luôn luôn tin cậy an ninh lớp vật lý của eNodeB và cần phải bảo vệ liên kết đường trục tốt hơn.

Các yêu cầu sau đây cũng được áp dụng cho eNodeB:

o Giao thức an ninh: ESP[RFC 4303]

o Chế độ an ninh: tunnel (bắt buộc) với truyền tải (tùy chọn)

o Phiên bản IKE : IKEv2

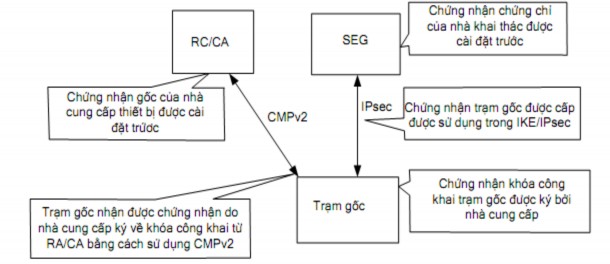

RA: Registration Authority: thẩm quyền đăng ký CA: Certificate Authority: thầm quyền chứng nhận

CMPv2: Certificate Management Protocol version2: giao thức quản lý nhận thực phiên bản 2

Hình 3.7 Quá trình cấp chứng nhận an ninh cho eNodeB