(4) Việc giả mạo chữ ký là rất khó xảy ra. Khó có thể làm giả chữ ký số bằng cách tạo ra một thông báo mới cho một chữ ký hiện có, hoặc tạo ra một chữ ký giả cho một thông báo cho trước. (5) Phải lưu giữ được một bản sao ...

Hệ thống kiểm soát các truy cập đến nguồn lực của mạng thông qua một mô hình kiểm soát chủ động, nghĩa là, chỉ những traffic phù hợp với chính sách được định nghĩa trong tường lửa mới được truy cập vào mạng, mọi traffic ...

Tường lửa dựa trên bộ định tuyến làm việc rất nhanh do nó chỉ kiểm tra lướt trên các địa chỉ nguồn mà không hề có yêu cầu thực sự nào đối với bộ định tuyến, không tốn thời gian xử lý những địa chỉ sai hay không hợp ...

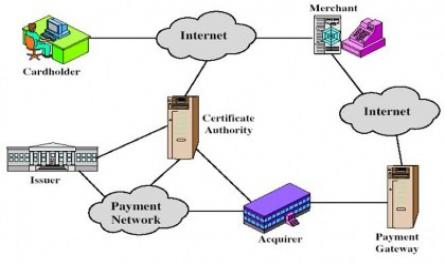

Những ưu điểm của SET: Đảm bảo tính chính xác của thông tin cho cả 2 bên gửi và nhận; Đảm bảo tính toàn vẹn của thông tin do có sử dụng các phương pháp mã hóa dữ liệu để che giấu thông tin; Do khóa dùng để mã hóa và giải ...

Yêu cầu mật khẩu khi đăng nhập, tuy nhiên người dùng này chỉ có những quyền rất hạn chế, thông thường người dùng này chỉ có quyền xem thư mục, tắt các máy trạm. Tuy nhiên thường người dùng này được để mặc định ...

Một phần vì quy trình chặt chẽ, nên FIPS có thời gian phát triển lâu hơn. Các ấn phẩm SP được ban hành bởi NIST, với các thông báo được đăng trên trang web của Trung tâm Tài nguyên An toàn Máy tính, nên có thời gian phát triển ngắn ...

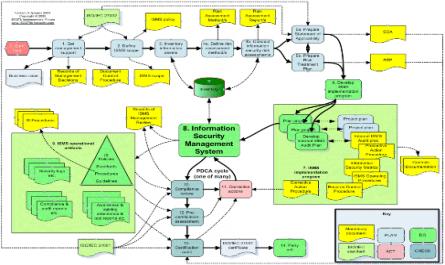

6.2.1.4. Tình hình triển khai ISMS ở Việt Nam Việc triển khai các hệ thống bảo mật thông tin hiện nay đã và đang có nhiều thay đổi so với trước đây. Theo thống kê của VNISA thì các tổ chức, doanh nghiệp Việt Nam đang ngày càng chú ...

Hòa và các đường ống dẫn. Nếu cần hãy hỏi người phụ trách công nghệ lắp đặt các máy đo như nhiệt kế, báo động tự động có thể giúp bạn cảnh báo nếu phòng chứa máy chủ quan trọng và các thiết bị mạng trở nên quá ...

Còn những yêu cầu chi tiết sẽ được thể hiện thành tính năng kỹ thuật, thành những đặc điểm riêng biệt cho mỗi đối tượng, mỗi sản phẩm hay thậm chí mỗi khía cạnh của đối tượng hay khía cạnh của sản phẩm cụ thể mà ...

Dẫn-xử lý và bộ nhớ. Với sự thành công của các mạng lưới thần kinh sâu đối với một phạm vi rộng các nhiệm vụ, các nhà sản xuất đang tích cực theo đuổi các mô hình tính toán thay thế - đặc biệt là những mô hình lấy cảm ...

Trang 7, Trang 8, Trang 9, Trang 10, Trang 11, Trang 12, Trang 13, Trang 14, Trang 15, Trang 16,