Cao cấp hơn chúng, độ phức tạp của phương pháp này là 𝑂 𝑒 2 ln 𝑝 ln ln 𝑝 . Phương pháp này thường hiệu quả khi thừa số bé của 𝑛 chỉ có khoảng từ 13 đến 47 chữ số còn thừa số lớn thì lại có thể lớn hơn rất nhiều. ...

Để các PKI của các tổ chức khác nhau có thể cùng hoạt động ta có thể sử dụng các kiến trúc lai. Dưới đây là bảng so sánh các ưu và khuyết điểm của các kiến trúc lai này. Bảng 4.2. So sánh các kiến trúc PKI lai Kiến trúc Ưu điểm ...

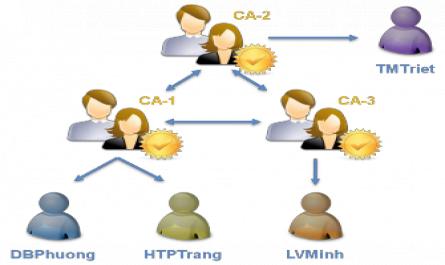

4.2.4.2 Đường dẫn chứng nhận Trong kiến trúc này, đường dẫn chứng nhận được bắt đầu tại điểm tín nhiệm và di chuyển về hướng CA phát hành chứng nhận cho thực thể cuối đang cần xây dựng đường dẫn chứng nhận. Hình 4.11. ...

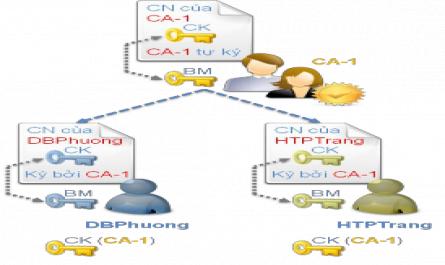

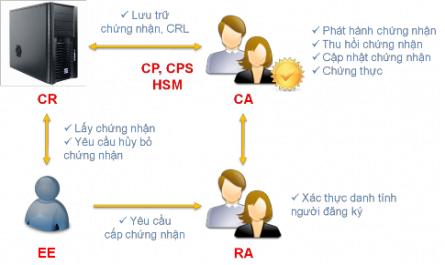

4.2.1 Kiến trúc CA đơn 4.2.1.1 Khái niệm Kiến trúc CA đơn là kiểu kiến trúc PKI cơ bản nhất. Trong kiểu kiến trúc này, chỉ có một CA phát hành và phân phối các chứng nhận hay danh sách các chứng nhận bị hủy (CRL) đến các thực thể ...

Một lựa chọn khác để phân phối chứng nhận khóa công khai giữa một hệ thống mà không cần đến tổ chức thứ ba đó là hướng tiếp cận trong hệ thống PGP (Pertty Good Privacy) của NAI (Network Associates, Inc). Mỗi thành viên tham gia vào hệ ...

3.2.1.2 Chứng nhận chất lượng Đặc điểm chính của các giấy chứng nhận chất lượng là chúng quan tâm quan tới đối tượng mà chúng được phát hành đến. Thực thể cuối sở hữu giấy chứng nhận X.509 hoặc RFC 2459 có thể là một ...

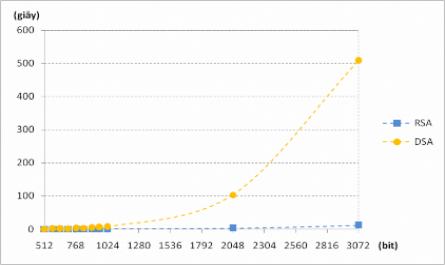

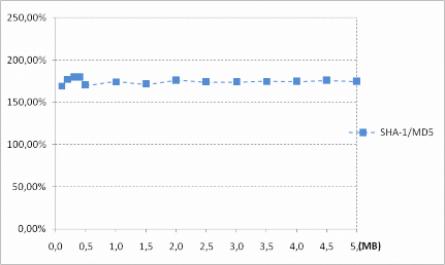

Kết quả Thử nghiệm 2.5 cũng cho thấy tốc độ xác nhận chữ ký của RSA không thay đổi đáng kể khi kích thước khóa tăng do số mũ công khai 𝑒 được sử dụng luôn là một số nhỏ (giá trị phổ biến hiện này là 65537 ) và tốc độ ...

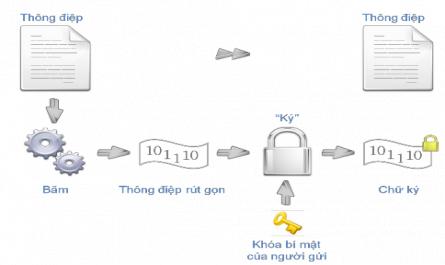

2.3 Thuật toán chữ ký số 2.3.1 Giới thiệu Chữ ký số giúp xác định được người tạo ra hay chịu trách nhiệm đối với một thông điệp được ký. Một phương pháp chữ ký số phải bao gồm ít nhất 3 thuật toán chính, đó là thuật toán ...

Kết hợp với thuật toán chữ ký số DSA (sẽ được trình bày ở mục 2.3.2.3). Nội dung chi tiết thuật toán hàm băm SHA-1 xin tham khảo tại [1, tr.118-119]. Phương pháp SHA-1 giống với MD5 (cải tiến từ MD4) nhưng thông điệp tóm tắt được tạo ...

Tương tự, để đáp ứng được các cuộc kiểm tra về mặt pháp lý và công nghệ, chữ ký trên các tài liệu điện tử được tạo ra để người nhận có thể xác thực đến một đối tác đáng tin cậy thứ ba (như tòa án, quan tòa, trọng ...

Trang 31, Trang 32, Trang 33, Trang 34, Trang 35, Trang 36, Trang 37, Trang 38, Trang 39, Trang 40,